1.6.3. Преодоление парольной защиты

Один из наиболее распространенных способов разграничения доступа к ресурсам вычислительных систем — введение паролей. В целом это достаточно надежный способ защиты, однако необходимо представлять его возможности и основные способы преодоления, чтобы уберечь себя от неприятных последствий.

Так, в любом персональном компьютере можно условно выделить три вида паролей:

>• пароли, хранящиеся в CMOS-памяти;

>• пароли операционной системы;

>• пароли, по которым осуществляется аутентификация пользователей в специально установленной системе защиты.

Рассмотрим способы преодоления каждого вида в отдельности.

Снятие паролей, хранящихся в CMOS-памяти

CMOS — это аббревиатура английских слов complementary metal oxide semiconductor. To есть в качестве названия вида памяти взято просто наименование материала, из которого изготавливается соответствующая микросхема. В ней записывается вся необходимая информация для загрузки компьютера, в том числе и пароли. Еще -их называют «паролями BIOS» по названию микросхем, контролирующих операции ввода — вывода.

Доступ к установкам CMOS осуществляется нажатием во время теста памяти (при загрузке компьютера) одной из следующих комбинаций клавиш:

Del;

Esc;

Ctrl + Alt + Enter;

Ctrl + Alt + Esc.

При этом на экран выводится меню установок CMOS, среди которых присутствуют два раздела:

SUPERVISOR PASSWORD (пароль диспетчера);

USER PASSWORD (пароль пользователя).

Владелец первого пароля может осуществлять как загрузку операционной системы, так и изменение опций в меню «Установки BIOS»; человек, знакомый только со вторым паролем, может осуществлять загрузку операционной системы и только входить в меню «Установки BIOS» для изменения раздела «User Password».

Однако надежность такой парольной защиты является кажущейся. Существуют как минимум два довольно простых метода ее преодоления.

Первый основан на том, что CMOS-память не может работать без питания от батарейки, установленной внутри системного блока. Таким образом, если, отключив от сети компьютер и вскрыв системный блок, извлечь батарейку, то в памяти исчезнет информация о типе жестких дисков, числе и емкости флоппи-дисков, размере оперативной памяти и т. д., в том числе исчезнет информация и о хранящихся паролях. Положение батарейки CMOS может быть различным в разных компьютерах, но найти ее несложно по характерному внешнему виду: плоская маленькая в виде таблетки либо кассета из нескольких пальчиковых батареек.

После извлечения батарейку можно тут же поставить на место — память очищена. Затем необходимо закрыть системный блок и включить компьютер. На этапе тестирования памяти (при загрузке) следует войти в меню «Установки BIOS» вышеуказанным способом и восстановить установки CMOS, естественно, за исключением паролей. К сожалению, последняя операция необходима, иначе в ходе загрузки система выдаст на экран следующее сообщение:

INVALID SYSTEM SETTING — RUN SETUP

(Неправильная системная установка — выполните установку).

Чтобы выполнить эту процедуру, надо либо заранее выяснить все необходимые сведения об установках, либо просто иметь определенные знания и опыт в данной области.

Второй способ в принципе повторяет первый и специально предусмотрен конструкторами на случай забывания пароля. Его применение даже описано в руководстве пользователя.

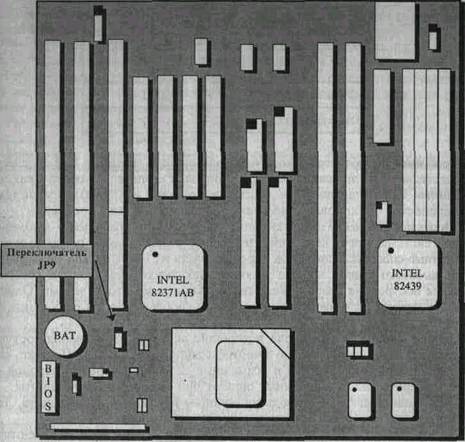

Так, например, на системной (материнской) плате компьютера Pentium установлена специальная перемычка JP9 (рис. 1.6.1), предназначенная для очистки CMOS(СМ.Сноску 1). Нормальное положение перемычки, соответствует замыканию контактов 1—2 (табл. 1.6.1).

В том случае, если необходимо снять неизвестный или забытый пароль, то, предварительно отключив компьютер от сети и вскрыв системный блок, перемычка переставляется в положение 2—3. Затем включается компьютер, снова отключается и перемычка вновь возвращается в положение 1—2.

После завершения процедуры очистки CMOS-памяти необходимо осуществить настройку BIOS Setup («Установок BIOS») так же, как и в первом случае.

___

Сноска 1. Пример взят для платы ТХ 1 PHOENIX. На аналогичных платах других типов компьютеров оригинальный номер этой перемычки может быть другим. Он указан в руководстве по эксплуатации платы.

___

Рис. 1.6.1. Расположение переключателя JP9 (очистки CMOS-памяти) на системной плате компьютера Pentium

Преодоление паролей операционной системы. Разные операционные системы имеют разную стойкость к несанкционированному доступу.

Так, одной из наиболее защищенных операционных систем по праву считается Windows NT, обладающая уровнем зашиты С2, a Windows'95 (наиболее распространенная в настоящее время операционная система) из возможных средств защиты предлагает только введение пользовательских паролей и шифрование таблицы паролей. Однако, по большому счету, эти пароли вообще не могут рассматриваться как сколь-нибудь серьезное средство разграничения доступа. Дело в том, что их основное назначение — это обеспечение индивидуальной настройки рабочего стола для создания максимальных удобств пользователям при работе: зарегистрировался под своим паролем — получил свои настройки.

Таблица 1.6.1. Значения положений JP9: перемычка сброса CMOS

Режим работы компьютера /Номера замкнутых контактов

Нормальный /1-2

Очистка CMOS /2-3

Проблема заключается в том, что пользователи, которые имеют доступ к средствам редактирования реестра, например к опции Password (пароли) из Control Panel (панели управления), легко могут отключить эту систему безопасности, блокировав применение пользовательских профилей.

Перехват паролей. Реальную защиту информации, хранящейся в компьютерной системе, могут дать лишь специально разработанные программные и аппаратные способы защиты, так как преодолеть их могут только специалисты очень высокого класса, хорошо знающие атакуемую операционную систему, способы построения современных систем защиты и методы взлома. Описывать эти методы не позволяют ни этические соображения, ни цель книги, ни объем настоящей главы.

Однако многие, в том числе и хорошие системы ограничения доступа, используют пароли как средство аутентификации пользователей. Показать слабые места парольной защиты и возможные способы раскрытия паролей — значит уберечь вас от возможных ошибок при выборе системы защиты.

Парольная защита — отнюдь не синоним понятию плохая защита. Тем не менее, она имеет как минимум две слабые стороны.

Первая связана с тем, что пароли, по которым осуществляется аутентификация пользователей, должны где-то храниться. Обычно это таблица паролей, входящая в состав программного обеспечения операционной системы или системы защиты. Следовательно, любой достаточно хорошо подготовленный пользователь тем или иным способом может проникнуть в соответствующий файл, скопировать или изменить его.

Именно благодаря данному обстоятельству выбираемая вами система защиты должна предусматривать кодирование таблицы паролей, что нивелирует ценность попытки проникновения в таблицу.

Вторая связана с возможностью тайного внедрения программной закладки в компьютерную систему, которая позволит злоумышленнику осуществлять несанкционированный доступ к информационным ресурсам. Перехватчики паролей — один из наиболее распространенных видов программных закладок. Они перехватывают пароли, применяемые для регистрации пользователей операционной системы, а также для определения их легальных полномочий и прав доступа к компьютерным ресурсам.

Перехватчики — отнюдь не новое явление. В свое время они успешно разрабатывались для OS/370, UNIX и DOS. Принцип действия у них достаточно традиционен и заключается в фиксации пароля на этапе регистрации пользователя. Далее пароль записывается в специальный файл, из которого он может быть легко извлечен. Различия между перехватчиками заключаются только в способах, которые применяются ими для получения пользовательских паролей.

Различают три типа перехватчиков паролей: имитаторы системы регистрации, фильтры и заместители.

Программы имитаторы системы регистрации достаточно легко реализуемы и функционируют по следующему алгоритму.

Имитатор первым реагирует на желание пользователя зарегистрироваться и предлагает ему ввести пароль. После того как пользователь идентифицирует себя (введет кодовую комбинацию), программная закладка скопирует пароль в специальный файл и далее инициирует выход из системы. В результате перед глазами пользователя появится еще одно, но уже настоящее регистрационное приглашение для входа в систему.

Обманутый пользователь, видя, что ему предлагают еще раз ввести пароль, естественно приходит к выводу, что допустил какую-то ошибку и повторяет всю процедуру ввода. Для того чтобы притупить бдительность пользователя, на экран монитора может выводиться соответствующее сообщение, например: «Неверный пароль! Попробуйте еще раз!»

Такой тип перехватчика паролей обладает одним очень существенным недостатком, а именно — сообщение об ошибке возникает при каждой регистрации, что не может не насторожить даже самого неискушенного пользователя. Более совершенный тип закладки-имитатора может сам сообщать системе пароль без вывода повторного приглашения. Выявить такую закладку уже можно только по косвенным признакам.

Принцип действия программ фильтров заключается в перехвате всей информации, вводимой с клавиатуры компьютера, и анализе ее (фильтрации) с целью выявления отношения к пользовательским паролям.

Известны несколько фильтров, созданных специально для различных версий операционной системы DOS, Windows 3.11 и Windows'95. По оценкам специалистов, это один из наиболее легко реализуемых видов программных закладок-перехватчиков паролей. Дело в том, что в операционных системах Windows 3.11 и Windows'95 предусмотрен специальный программный механизм, с помощью которого решается ряд задач, связанных с получением доступа к клавиатурному вводу. Например, задача поддержки национальных раскладок клавиатур. Таким образом, любой русификатор — это фильтр, призванный перехватывать все данные, вводимые пользователем с клавиатуры. Небольшая доработка позволяет наделить этот фильтр дополнительной функцией — перехвата пароля. Задача облегчается еще и тем, что во многих учебных пособиях по Windows имеются исходные тексты программных русификаторов.

В ряде случаев проблема сводится лишь к способу внедрения видоизмененного текста русификатора вместе с подлинным. Если она успешно решена, то вся информация, вводимая с клавиатуры, будет проходить через фильтр и проверяться на принадлежность к паролям.

Заместители — программные модули, которые полностью или частично заменяют истинные, отвечающие в системе защиты за аутентификацию пользователей. Существенным достоинством заместителей является возможность работы в среде практически любой многопользовательской системы.

Недостаток — сложность создания и внедрения. По трудоемкости они так существенно опережают имитаторы и фильтры, что делает применение этого типа перехватчиков паролей вашими конкурентами практически маловероятным